Експерти попередили про заражене ПЗ TradingView Premium

Зловмисники просувають скомпрометовану версію TradingView Premium зі шкідливим ПЗ, здатним красти персональні дані та криптоактиви користувачів. Про це повідомили фахівці Malwarebytes.

«Ми чули про жертв, чиї криптогаманці були спустошені, після чого злочинці відправляли від їхнього імені фішингові посилання», — зазначив старший дослідник безпеки фірми Джером Сегура.

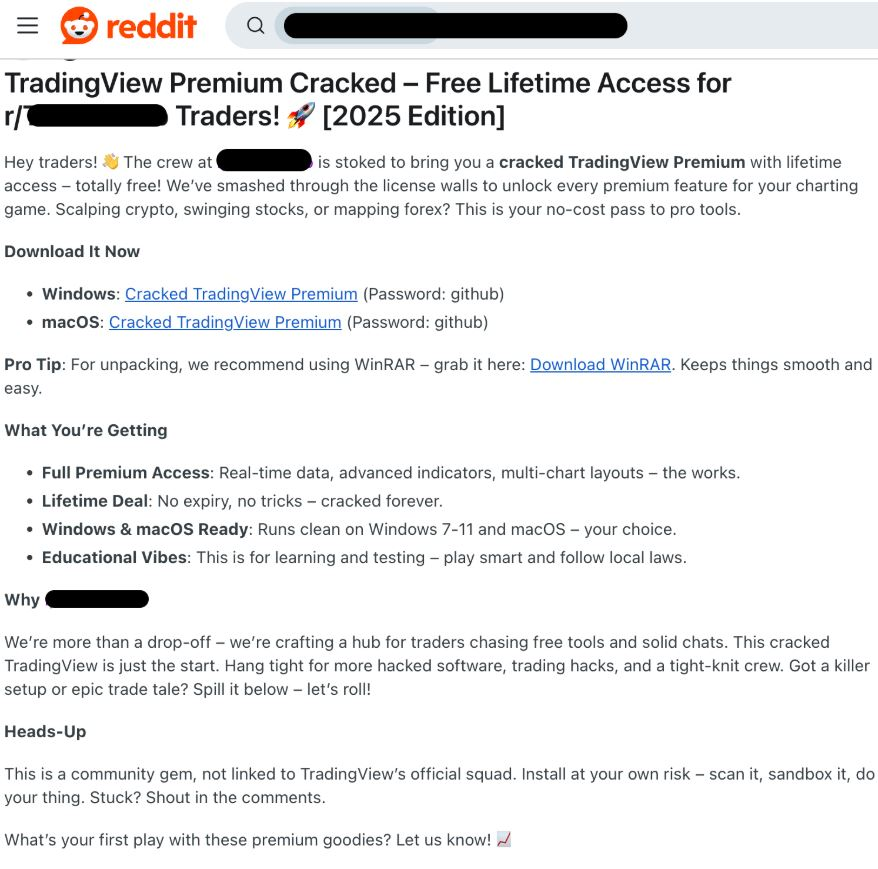

За його словами, скомпрометовані інсталяційні файли поширюють через криптовалютні розділи на Reddit під виглядом «безкоштовної» зламаної версії офіційного застосунку TradingView для роботи з фінансовими графіками.

У своєму треді на Reddit зловмисники вказали, що ПЗ сумісне з Mac і Windows і включає «всі преміум-функції». Деяким охочим завантажити вони надавали «технічну підтримку».

В одному з випадків ймовірний хакер порекомендував користувачеві ігнорувати попередження MacOS як «зайву уважність Apple» і реакцію на зламану версію застосунку без відповідних цифрових підписів.

«Не турбуйтеся, справжній вірус на Mac — дикість, я ніколи не бачив, щоб їм вдавалося ось так прослизнути», — запевнили трейдера на Reddit.

За спостереженнями Malwarebytes, запропоновані зловмисниками файли містили віруси Lumma Stealer і Atomic Stealer. Перший — інфостилер, призначений для атак на криптогаманці та дані двофакторної аутентифікації браузерних додатків. Другий — відомий з 2023 року викрадач збережених в ОС паролів.

Установчі пакети розміщувалися на сервері клінінгової компанії в Дубаї, а сервер управління «зареєстрований кимось із РФ».

Фахівці зазначили, що з подібними «безкоштовними» версіями ліцензійних програм нерідко поширюються шкідливі файли, і порекомендували обережно ставитися до подібних пропозицій.

Нагадаємо, у березні дослідники Microsoft Incident Response виявили новий троян віддаленого доступу StilachiRAT, орієнтований на крадіжку криптовалют і облікових даних користувачів.