Хакери задіяли для атак блокчейн BNB Chain

Кіберзлочинці використовують смартконтракти в мережі BNB Chain для приховування і поширення шкідливого ПЗ, виявили експерти Guardio Labs.

Дослідники розповіли у звіті про техніку злому під назвою EtherHiding. Атака включає в себе компрометацію вебсайтів на WordPress шляхом впровадження коду JavaScript, який далі витягує корисне навантаження з контрактів на блокчейні.

Це є модифікованим методом раніше виявленої кампанії ClearFake. Зловмисники розміщували код для другого етапу атаки на Cloudflare Workers, але американська компанія почала блокувати акаунти, потенційно перешкоджаючи спробам злому.

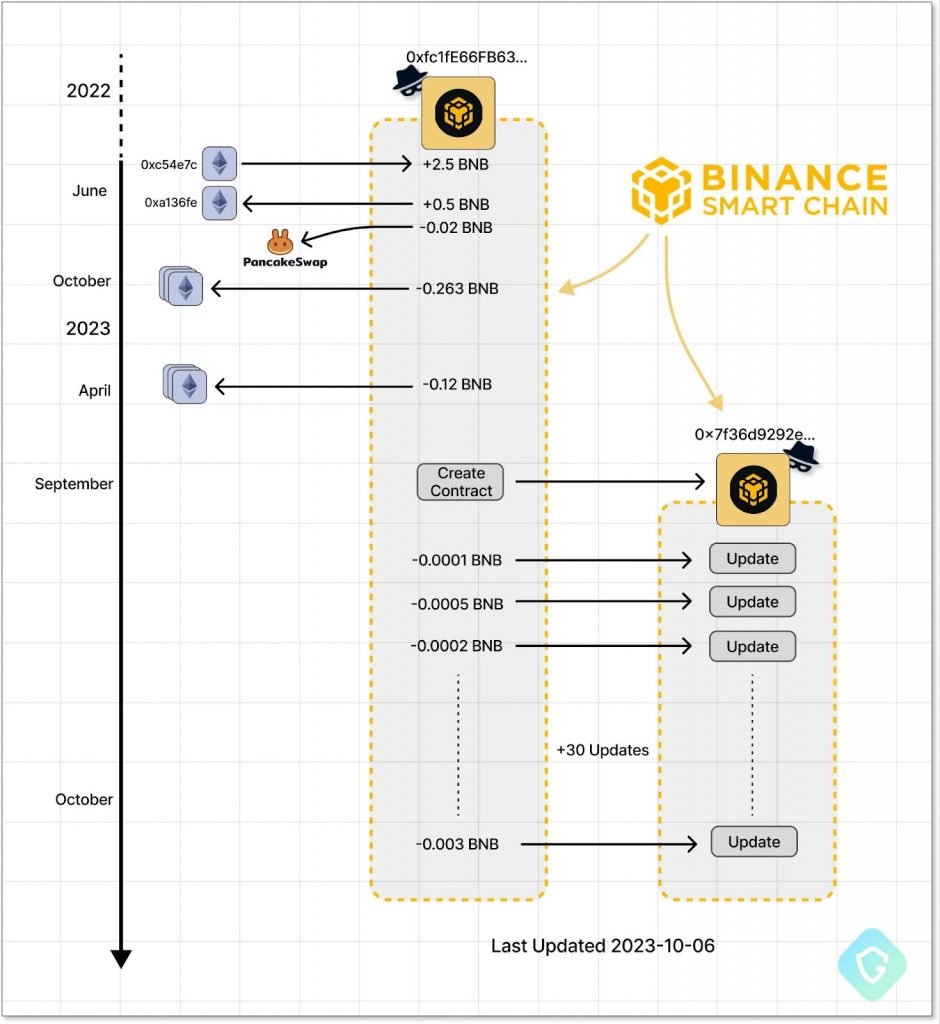

Хакери задіяли Web3-інфраструктуру від підтримуваної Binance мережі BNB Chain. Це забезпечило їм практично безкоштовний, «по-справжньому куленепробивний хостинг, підтримуваний блокчейном», підкреслили дослідники.

Зловмисники легко і дешево можуть змінювати код і, відповідно, вектор атаки на свій розсуд.

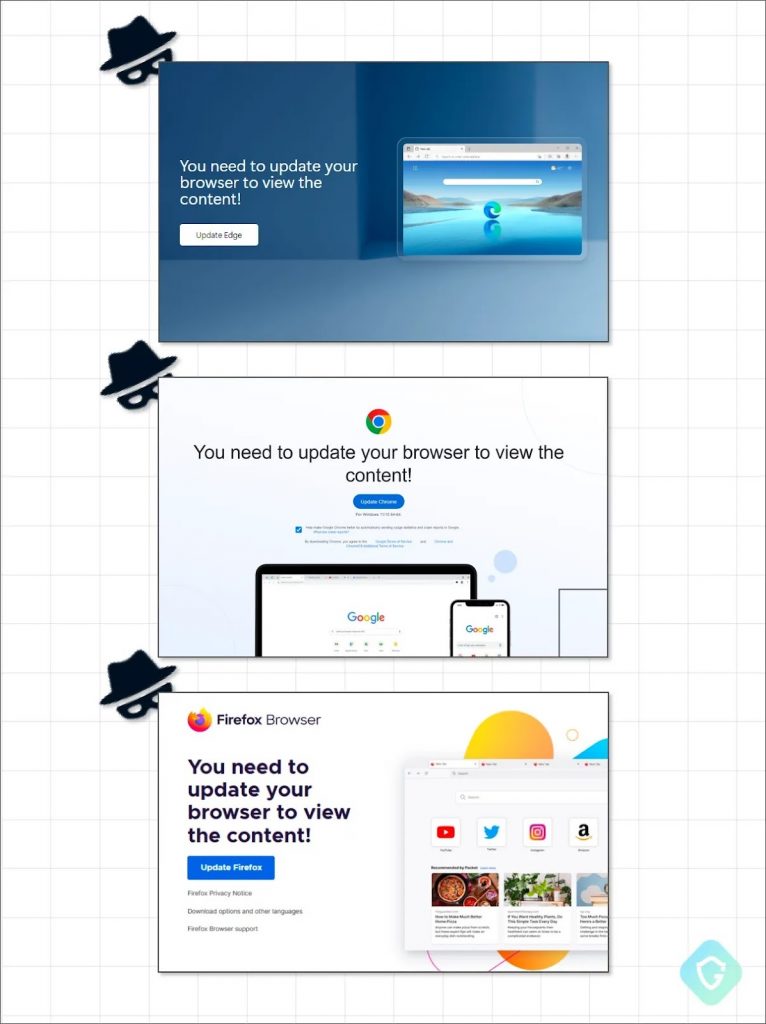

В одному з виявлених експертами методів, жертвам пропонується оновити браузер для доступу до запитаного контенту. При переході за посиланням користувач завантажує шкідливе ПЗ, заражаючи комп’ютер з контрольованого хакерами домену.

Зловмисники мають можливість модифікувати ланцюжок атаки, змінюючи смартконтракт однією блокчейн-транзакцією, вартість якої становить приблизно від $0,2 до $0,6.

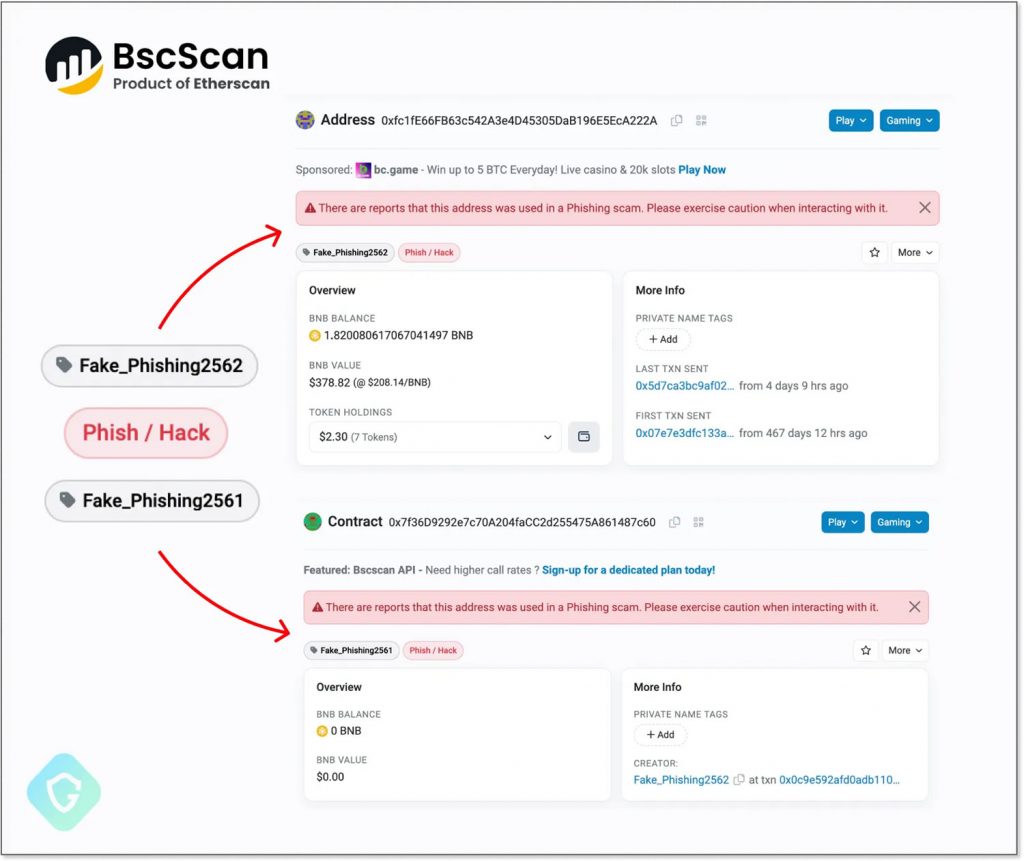

Експерти зазначили, що після розгортання в мережі контракти працюють автономно, і все, що можуть розробники BNB Chain — це маркувати їх як шкідливі. Однак очевидно, що на сьогодні немає способу зупинити цей шлях поширення хакерами свого ПЗ, підкреслили експерти.

За їхніми словами, сайти на WordPress служать основним шлюзом для подібних атак. Експерти рекомендували власникам вживати всіх можливих запобіжних заходів, регулярно оновлюючи плагіни, змінюючи паролі та просто «стежачи за тим, що відбувається на сайті».

Дослідники зазначили, що використання блокчейну ставить нові проблеми для запобігання поширенню шкідливого ПЗ, виключаючи традиційне блокування провайдером.

«Хоча Web 3.0 віщує інновації, зловмисники постійно адаптуються, використовуючи його переваги для мерзенних цілей. Що стосується Binance, ми не можемо їх звинувачувати, оскільки дані безплатні для всіх, і кожен може перевірити та виявити небезпеку», — підсумували експерти.